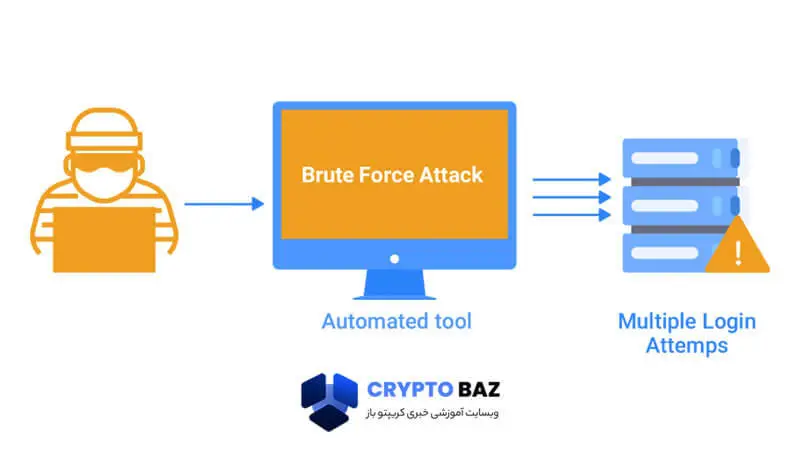

یکی از عملیاتهای هک رمزنگاری شده یا هک پنهانی (Cryptographic Hack) در حوزه امنیت شبکه، حمله بروت فورس است که میتواند امنیت کاربران را به خطر بیندازد. در این حملات، هکر برای به دست آوردن رمز عبور، به قدری ترکیبهای ممکن یک گذرواژه را امتحان میکند تا بتواند به رمز صحیح برسد. هرچقدر رمز عبور طولانیتر و ترکیب پیچیدهتری از کاراکترها را داشته باشد، حمله بروت فورس نیز زمان بیشتری طول میکشد و کار هکر سختتر میشود. میزان موفقیت حملات Brute Force تا حد زیادی به شانس و اقبال هکر هم بستگی دارد و هکر هرچقدر خوششانستر باشد، احتمال موفقیتش در حمله بروت فورس بیشتر میشود.

جالب است بدانید که تقریبا 81 درصد از نقض دادههایی که تاکنون تایید شدهاند، به دلیل استفاده از رمزهای عبور ضعیف یا دزدیده شده هستند؛ این موضوع اهمیت تقویت رمز عبور شما را نشان میدهد. اما چگونه میتوان امنیت رمز عبور خود را تقویت کرد و حتی هکرهای خیلی خوششانس را هم ناکام گذاشت؟ در این مطلب از بلاگ کرپیتوباز، به بررسی دقیق و جامع حملات بروت فورس میپردازیم و راهکارهای دفاع در برابر این حمله را بررسی میکنیم. پیش از این نیز به راه های جلوگیری از حمله فینی پرداخته بودیم اما برای تقویت امنیت گذر واژه و ایمنسازی خود در برابر این حملات، تا انتهای مطلب همراه ما باشید.

معرفی حمله بروت فورس (Brute Force) به زبان ساده

یکی از قدیمیترین راهکارهای سرقت اطلاعات با ارزش و محرمانه که همواره در حال گسترش است، حملات بروت فورس هستند. این حمله یک روش آزمون و خطا برای رمزگشایی اطلاعات لاگین و باز کردن کلیدهای رمزنگاری شده به حساب میآید و هکرها از این طریق به صورت غیرمجاز به سیستمها دسترسی پیدا میکنند. در حقیقت میتوان گفت که هکرها در حمله Brute Force، انواع نامهای کاربری و رمز عبورهای تصادفی را امتحان میکنند تا بالاخره بتوانند رمز عبور صحیح را یافته و وارد سیستم شوند. این حمله بیرحمانه، یکی از محبوبترین و سادهترین حملات است که به ادعای برخی افراد تا 5 درصد از حملات نقض امنیتی موفقیت آمیز را تشکیل میدهد و از موفقترین حملات محسوب میشود.

انواع حمله بروت فورس

هکرها از انواع حملات بروت فورس برای دستیابی به نتایج بهتر استفاده میکنند. اگر قصد دارید با حمله دیداس (DDoS) مقابله کنید در یکی از بلاگ های تخصصی کریپتوباز به آن پرداخته ایم و اما برای مقابله با حمله بروت فورس باید با انواع آن آشنایی داشته باشید. در ادامه انواع حملات بروت فورس را نام برده و هر کدام را بررسی میکنیم:

حمله بروت فورس ساده

حمله بروت فورس از نوع ساده زمانی اتفاق میافتد که هکرها سعی میکنند تا اطلاعات کاربری مربوط به احراز هویت افراد را بهصورت دستی و بدون کمک گرفتن از هیچ ابزاری و معمولا با ترکیب رمزهای عبور استاندارد یا کدهای شماره شناسایی شخصی (PIN) حدس بزنند. این نوع از حملات Brute Force بسیار ساده هستند؛ چراکه کاربران زیادی از رمزهای عبور ضعیف مانند password123، 1234، 0000 یا تاریخ تولد خود استفاده میکنند و با اصول رمزگذاری درست برای حساب خود آگاه نیستند.

حمله بروت فورس دیکشنری

در حمله بروت فورس دیکشنری، هکر یک هدف انتخاب کرده و سپس تمام رمزهای احتمالی را بر اساس اطلاعات کاربر امتحان و آزمایش میکند. در این حمله، ابزار آزمون و خطا بر اساس یک دیکشنری که بر اساس کلمات فرضی ایجاد شده است، کار میکند و خود حمله بهصورت دستی انجام نمیگیرد. هکرها میتوانند کلمات موجود در دیکشنری را با اعداد، کاراکترها و غیره تقویت نمایند تا رمز عبورهای طولانیتر را از بین ببرند. این حمله معمولا زمانبر است و در مقایسه با سایر حملهها شانس موفقیت کمتری دارد. ناگفته نماند که حمله دیکشنری از لحاظ فنی یک حمله بروت فورس در نظر گرفته نمیشود؛ اما میتواند نقش مهمی در فرایند شکستن رمز عبور ایفا نماید.

حمله بروت فورس ترکیبی (Hybrid Brute force Attacks)

همان طور که از نام این حمله پیداست، هکر از ترکیب دو روش حمله ساده و دیکشنری برای به دست آوردن رمز عبور کاربران استفاده میکند. عملکرد حمله بروت فورس ترکیبی به این صورت است که هکر پس از تشخصی نام کاربری، با استفاده از حمله ساده و دیکشنری، با لیستی از کلمات شروع میکند و سپس ترکیبی از حروف، حروف و اعداد و غیره را آزمایش میکند تا اطلاعات لازم برای ورود به حساب کاربری را کشف کشف نماید. این پروسه به هکرها اجازه میدهد تا رمز عبورهایی را که از کلمات رایج یا محبوب یا ترکیب آنها با اعداد، سالها یا دیگر کاراکترهای تصادفی تشکیل هستند به دست آورند.

حمله بروت فورس معکوس (Reverse Brute force Attacks)

در حملات بروت فورس معکوس، فرد مهاجم فرآیند هک را از یک رمز عبور شناسایی شده و مشترک در تلاش برای دسترسی به یک شبکه آغاز میکند و معمولا این رمز عبور از طریق نفوذ در شبکه کشف میشود. در مرحله بعدی، فرد مهاجم از این رمز برای جستجوی اطلاعات احراز هویت استفاده میکند و در این فرآیند از لیست نامهای کاربری احتمالی یا فایلهای رمزنگاری شده استفاده میکند تا به ترکیب درست دسترسی داشته باشد. البته این احتمال نیز وجود دارد که مهاجم یک رمز عبور ساده مانند Password123 را درنظر بگیرد و آن را جهت جستجو در پایگاه داده نامهای کاربری به کار ببرد تا از طریق یک ترکیب درست از نام کاربری و رمز، بتواند به حساب مدنظر خود دسترسی داشته باشد.

حمله بروت فورس پر کردن اعتبارنامه (Credential Stuffing)

در سالهای اخیر، بیش از 8.5 میلیارد نام کاربری و رمز عبور هک شده است که این اطلاعات در دارک وب dark web به فروش میرسند. هدف حمله بروت فورس پر کردن اعتبارنامه، استفاده از این اطلاعات فاش شده است. به عبارتی سادهتر، هکرها با استفاده از رمز عبورهای ضعیف، کاربران را هک میکنند و با جمعآوری ترکیب نام کاربری و رمز عبوری دزدیده شده، آنها را در وبسایتهای دیگر آزمایش میکنند تا ببینند آیا میتوانند به حسابهای کاربری بیشتری دسترسی پیدا کنند یا نه. آن کاربرانی که از ترکیب نام کاربری و رمز عبور یکسان یا از یک رمز خاص در تمامی پروفایلهای شبکههای اجتماعی استفاده میکنند، در معرض خطر بیشتری قرار دارند و به راحتی در طی این حملات هک میشوند.

ابزارهای حمله بروت فورس

از ابزارهای محسوب حمله بروت فورس میتوان به موارد زیر اشاره کرد:

• Aircrack-ng: مجموعهای از نرمافزارها برای تست سیستمعاملهای ویندوز، iOS، لینوکس و اندورید است که برای حمله به شبکههای بیسیم، مجموعهای از گذر واژههای پرکاربرد را به کار میبرد.

• John the Ripper: یک نرمافزار رایگان و منبع باز برای اجرای حملات بروت فورس از نوع دیکشنری است. معمولا سازمانها برای شناسایی رمزهای عبور ضعیف و ارتقا امنیت شبکه از John the Ripper استفاده میکنند.

• L0phtCrack: از این نرمافزار برای تست آسیبپذیری سیستمعامل ویندوز در برابر حمله جدول رنگینکمانی (Rainbow Table Attack) استفاده میشود.

این نرمافزارها میتوانند با سرعت بالا ترکیبهایی از حروف و اعداد را حدس بزنند و با شناسایی رمزهای عبور ضعیف، چندین پروتکل امنیتی رایانه، مودمهای بیسیم و دستگاههای ذخیرهسازی رمزگذاری شده را هک کنند. حملات بروت فورس به مقدار زیادی قدرت محاسباتی نیاز دارد؛ به همین دلیل، هکرها از ترکیب واحد پردازش مرکزی دستگاه (CPU) و واحد پردازش گرافیکی (GPU) استفاده میکنند تا هسته محاسباتی GPU سیستم را قادر سازند چندین کار را بهطور همزمان پردازش کند و دسترسی به رمز عبورها امکان پذیر شود.

بیشتربخوانید: حملات Sandwich Attack به چه معناست؟

نحوه تشخیص حملات بروت فورس

مهمترین موردی که نشان میدهد در معرض حملات بروت فورس هستید، تلاشهای یک مهاجم برای ورود است. اگر مشاهده میکنید که بارها برای ورود به سیستمهای مختلف شما، تلاش ناموفق انجام شده است، باید دقت کنید. همچنین باید مراقب علائم مربوط به چندین بار تلاش برای ورود ناموفق از آدرس آیپی یکسان و استفاده از چندین نام کاربری از همان آدرس IP باشید. یک الگوی عددی یا الفبایی غیرمعمول از ورود ناموفق و چندین بار ورود به سیستم در یک بازه زمانی کوتاه نیز میتواند نشانههایی از حملات Brute Force باشند. ناگفته نماند که حملات اسپم، بدافزار و فیشینگ نیز میتوانند پیش نیاز یک حمله بروت فورس باشند.

چگونه رمز عبور خود را در برار حملات بروت فورس تقویت کنیم؟

با انجام چند تکنیک و تقویت رمز عبور، میتوانید از اطلاعات محرمانه و حتی بیت کوین های BTC خود در برابر حملات بروت فورس محافظت کنید. رمزنگاری (Cryptanalysis) میتواند کمک کند تا دفاع امنیتی خود را تقویت نمایید و برای انجام این کار باید از یک رمز عبور مناسب استفاده کنید. در ادامه راهکارهای لازم را برای تقویت امنیت رمز عبور شما جهت مقابله با حملات بروت فورس معرفی میکنیم.

از رمزهای چند کاراکتری استفاده کنید

بهترین راه برای محافظت از حملات بروت فورسی که گذر واژهها را مورد هدف قرار میدهند، سختتر کردن رمزهای عبور است. استفاده از گذرواژههای قویتر و پیروی از بهترین شیوههای رمزگذاری، نقشی کلیدی در حفاظت دادهها و امنیت آنها دارد. این موضوع باعث میشود تا حدس زدن رمز عبور برای هکرها دشوارتر و وقتگیرتر باشد و حتی در مواردی منجر به تسلیم شدن آنها شود. بهتر است از رمزهای چند کاراکتری و بیش از 10 کاراکتر شامل ترکیب حروف بزرگ و کوچک، نمادها و اعداد استفاده کنید. این کار باعث میشود تا زمان لازم برای دسترسی هکرها به رمز عبور خود را افزایش دهید و هکرها را در مواردی ناامید سازید.

از کلمات و کاراکترهای پیچیده استفاده کنید

استفاده از کاراکترهای طولانی و کلمات متنوع و نامفهوم روش خوبی برای جلوگیری از حملات بروت فورس است. با استفاده از این روش، میتوانید از موفقیت هکرها در حملات نوع دیکشنری و ساده جلوگیری کنید.

از قوانین خاصی برای ساختار رمز عبور خود استفاده کنید

یکی از مهمترین تاکتیکها برای افزایش امنیت رمز عبور خود، این است که کلمات را به گونهای کوتاه کنید تا برای دیگران بیمعنی جلوه کنند. میتوانید با حذف حروف صدادار یا استفاده از دو حرف اول کلمات و ساختن عبارتی که از یک رشته کلمات کوتاه شده این کار را انجام دهید.

از گذر واژههای رایج و شناخته شده دوری کنید

استفاده از آن دسته رمزهای عبوری که اغلب مردم از آن استفاده میکنند، بسیار خطرناک است. هکرها و مهاجمان کلمات یا عبارات رایجی را که مردم در رمزهای عبور خود استفاده میکنند، میشناسند و تاکتیکهایی بر اساس این کلمات رایج برای هک کردن حسابهای افراد به کار میگیرند؛ بنابراین از گذرواژههای شناخته شده و عمومی استفاده نکنید.

رمزهای عبور منحصربهفردی برای هر حساب کاربری به کار ببرید

اغلب کاربران از رمز عبور یکسان برای تمام حسابهای کاربری خود از جمله ایمیل، کیف پول ارزهای خود، پروفایل رسانههای اجتماعی، وبسایتهای خبری و غیره استفاده میکنند. این موضوع باعث میشود که در معرض خطر حملات بروت فورس از نوع اعتبارنامه قرار بگیرند. برای تقویت رمز عبور خود، از گذر واژههای اختصاصی برای هر یک از حسابهای کاربری استفاده کنید و هرگز رمزهای عبور یکسانی به کار نبرید.

نمونههایی جالب از حملات بروت فورس

حملات بروت فورس به حدی مکرر و رایج هستند که تمامی افراد و کسبوکارهای آنلاین، چنین حملاتی را تجربه میکنند. از نمونههای افراد و سازمانهایی که این حمله را تجربه کردهاند میتوان به موارد زیر اشاره کرد:

• در سال 2015، هکرها برای دسترسی به اپلیکیشن موبایلی دانکن (Dunkin) و جایزه دانکن دوناتس، میلیونها حمله بروت فورس خودکار انجام دادند و توانستند به 20000 اکانت کاربری نفوذ پیدا کنند.

• در سال 2016، یک حمله بروت فورس باعث شد تا اطلاعات شرکت الکترونیکی علی بابا منتشر شود.

• در ماه مارس 2018، شرکت Magento مورد حمله بروت فورس قرار گرفت و حداکثر 1000 پنل مدیریت به خطر افتاد.

• در مارس 2018، حساب برخی از نمایندگان پارلمان ایرلند شمالی مورد حمله بروت فورس قرار گرفت.

• طبق دادههای شرکت Kaspersky، حملات بروت فورس مرتبط با RDP در سال 2020 به دلیل همه گیری کووید-19 به طرز چشمگیری افزایش یافت.

• در سال 2021، هکرها به محیط تست شرکت T-Mobile دسترسی پیدا کرده و سپس با استفاده از حملات بروت فورس و سایر ابزارها، سرورهای فناوری اطلاعات از جمله سرورهای حاوی دادههای مشتریها را هک کردند.

حمله بروت فورس و دنیای رمزنگاری

هکرها از حملات بروت فورس برای شناسایی رمز عبور یا کلید دادههای رمزنگاری استفاده میکنند. موفقیت این حملات به سیستمی که اقدامات امنیتی را کاملا رعایت کرده باشد، زمانبر است و هرچه طول رمز عبور بیشتر باشد، زمان لازم برای حدس رمز عبور افزایش مییابد. کرک یک کلید رمزنگاری 256 بیتی به سطح بالایی از قدرت محاسباتی نیاز دارد و حمله به آن تنها از طریق ابر رایانهها امکانپذیر است. با تقویت رمز عبور خود و عدم استفاده از گذر واژههای سخت، میتوانید امنیت اطلاعات خود را در برابر حملات Brute Force و زمان دسترسی هکرها به نام کاربری و گذر واژه خود را افزایش دهید. همچنین کارشناسان کریپتوباز اکیدا تاکید میکنند که یک گذر واژه منحصربهفرد را در تمامی حسابهای خود به کار نبردید و برای هر یک از حسابهای کاربری خود، گذر واژه خاص و مطمئنی انتخاب کنید. آیا تاکنون مورد هدف این حملهها قرار گرفتهاید؟ میتوانید تجربیات و سوالات خود در این زمینه را در بخش نظرات مطرح کنید تا کارشناسان ما در اسرع وقت به سوال شما پاسخ دهند.