امروزه با رشد استفاده از فضای مجازی و دیجیتال، شاهد گسترش انواع حملات سایبری هستیم که هر کدام از آنها در نوع خود تهدیدات بالقوهای به شمار میروند که نمیتوان به راحتی از کنار آنها عبور کرد. یکی از روشهای رایج از انواع حملات سایبری به حمله دیداس (DDoS) اختصاص دارد، حملهای که به نظر میرسد حتی دنیای کریپتوکارنسی نیز در برابر آن آسیبپذیر است. اگر جز آن دسته از افرادی هستید که مطالعات زیادی در زمینه ارزهای دیجیتال و فناوری بلاک چین دارند، مطمئنا خبر حمله دیداس به سولانا SOL که منجر به سقوط آن گردید را به خاطر دارید که در طول این حمله، کل شبکه سولانا به مدت 17 ساعت به طور کامل از کار افتاده و سرویسهای آن خاموش شدند.

جالب است بدانید که تاکنون صرافیهای رمزارزی نیز قربانی این نوع از حملات سایبری شدهاند که از معروفترین آنها میتوان به حمله دیداس انجام یافته به صرافی اوکی اکسچنج (OKEx) و بیتفینکس اشاره کرد که هرچند به ادعای دو صرافی نام برده، هیچ سرمایه خاصی از کاربران به سرقت نرفته است؛ اما مطمئنا وقوع چنین حملهای برای امنیت این صرافیها مشکلاتی را ایجاد کرده و ممانعت از جمعآوری کارمزد تراکنشها و مسدودسازی سرمایه کاربران به هنگام انجام معاملات از اثرات چنین حملهایست.

با توجه به گسترش اتک ها، حملات ساندویچی (Sandwich Attack) و حملات دیداس در دنیای کریپتوکارنسی، سوالات زیادی در ارتباط با ماهیت این نوع خاص از حملات سایبری و روشهای مقابله با آن در ذهن کاربران ایجاد شده است و به همین علت ما این مقاله از بلاگ کریپتوباز را به بررسی دقیق مفهوم حمله دیداس (DDoS) و روشهای مقابله با آن اختصاص دادهایم؛ اگر شما هم در این زمینه کنجکاو هستید، تا انتهای این مطلب با ما همراه باشید.

مروری بر تاریخچه و ریشه حمله دیداس (DDoS)

قبل از آن که بتوانیم ماهیت حمله دیداس را مورد بررسی و کالبدشکافی قرار دهیم، ضرورت دارد به تاریخچه و ریشه شکلگیری این حمله نگاهی داشته باشیم تا پس از آن با دستیابی به یک درک روشن از ریشه وجودی این نوع خاص از حملات سایبری، بتوانید مطالبی که در ادامه خواهند آمد را مطالعه نمایید. تاکنون اخبار زیادی در ارتباط با وقوع حمله دیداس در فضای مجازی منتشر گردیده که یکی از بزرگترین حملات دیداس به وقوع پیوسته به سال 2018 مربوط میشود که در GitHub صورت گرفت و در طول انجام این حمله، در هر ثانیه حدودا 1.35 ترابایت داده به شبکه ارسال میشد. شدت این حمله به قدری بود که در طول آن دسترسی به سرور گیت هاب به طور موقت متوقف گردید، هرچند که این کمپانی توانست با ارائه راهکارهایی اثرات این حمله را خنثی نماید؛ اما این رویداد سوالات زیادی در ذهن کاربران ایجاد کرد و سبب شد تا به دنبال ریشه این نوع از حملات سایبری بگردند.

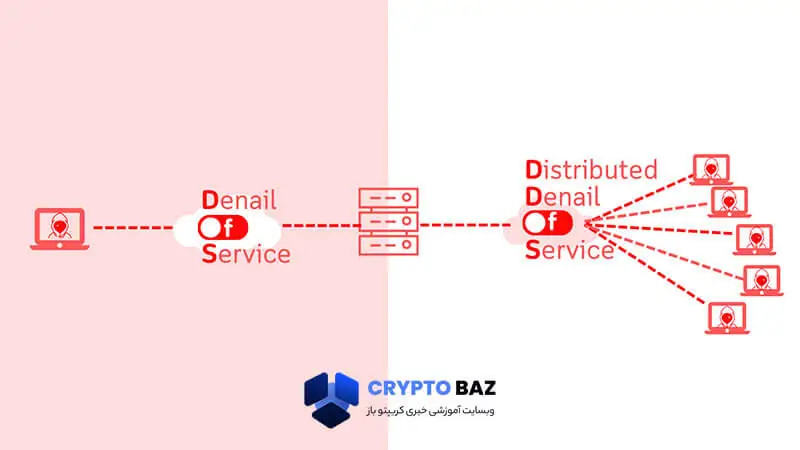

به طور کلی حمله دیداس (DDoS) نوعی حمله داس (DoS) محسوب میشود و ریشه اولیه این حمله در بررسی مفهوم حمله DoS نهفته است. جالب است بدانید که حمله داس با هدف غیرفعال کردن دسترسی کاربران عضو یک شبکه و منبع وب صورت میگیرد، چیزی که در طول حمله دیداس نیز با آن مواجه هستیم. اولین حمله داس در فوریه سال 2000 به وسیله یک هکر نوجوان کانادایی به وقوع پیوست که در طول این حمله، سرورهای آمازون و EBay مورد هدف قرار گرفتند. داس (DoS) در واقع نماد اختصاریست که از عبارت «Daniel of Service» گرفته شده و به معنای محروم سازی شبکه است و تمرکز اصلی این نوع از حملات سایبری بر روی اشباع بیش از حد سرور مورد نظر و وقوع حالت انکار سرویس در برابر درخواستهای اضافی است. در طول حملات DoS تقاضا برای استفاده از وبسایت تارگت به قدری بالا میرود که در نهایت سرور توان خود برای برقراری ارتباط را از دست میدهد. امروزه با گسترش زیرمجموعههای حملات داس، نوع جدیدی از حملات سایبری به نام حمله دیداس ایجاد شده که در واقع نوع پیشرفته حمله DoS به شمار میرود.

بیشتربخوانید: آدرس مخفی به چه معناست؟

حمله دیداس (DDoS) چیست؟

دیداس (DDoS) در واقع نماد اختصاری است که برای عبارت «Distributed Denial of Service» مورد استفاده قرار میگیرد و به معنای حمله محروم سازی شبکه به طور غیرمتمرکز است که در طول آن تعداد بسیار بالایی از سیستمهای رایانهای، ترافیک بسیار شدیدی را به سمت یک شبکه بلاک چینی و سروری ارسال میکنند و بدین شکل مانع فعالیت عادی کاربران شبکه میگردند و پایه اساسی انجام چنین حملاتی بر روی ترافیک جعلی بنا شده است. این نوع خاص از حملات سایبری تلاشی در جهت نقض محیط امنیتی شبکه به شمار نمیروند، بلکه صرفا قصد دارند دسترسی کاربران به سرورهای شبکه مورد هدف را قطع نمایند. البته این بدان معنا نیست که نمیتوان از دیداس به عنوان تخریب محیط امنیتی یا کاهش تجهیزات امنیتی کمک گرفت.

مطمئنا از آثاری که درنتیجه یک حمله دیداس برجای گذاشته میشود میتوان به مواردی همچون از بین رفتن اعتماد کاربران نسبت به این شبکه و از دست رفتن بخش قابل توجهی از درآمد حاصله از سوی این شبکه اشاره کرد؛ به طوری که براساس تحقیقات انجام یافته، در طول هر ساعت از حمله دیداس ممکن است خسارتی بالغ بر 25 هزار دلار به کمپانی مورد هدف حمله وارد شود و این مسئله زمانی بغرنجتر میشود که بدانید چنین حملاتی ممکن است چندین ساعت به طول انجامند! به بیان بهتر در طول حمله دیداس (DDoS) هدف سرقت اطلاعات و داراییهای دیجیتالی نیست، بلکه هکران از این طریق قصد دارند با ایجاد اختلالات شدید در شبکه، مانع حرکت و پاسخگویی شبکه به درخواستها شده و از این طریق زمان کاربران شبکه را بربایند و به شبکه و کاربران ضربه بزنند.

یک مثال عملی از حمله دیداس به ماجرای صرافی EXMO فعال در کشور انگلیس بازمیگردد که در طول آن مهاجمان با فرستادن تعداد بالای تراکنشها به ارزش 75 میلیون دلار از منابع مختلف موجب تحمیل اضافه بار به سرورها شدند و با توجه به این که این ترافیک اتفاق افتاده از چندین منبع مختلف صادر شده بود، عملا شناسایی موارد قانونی و واقعی از منابع غیرقانونی برای تیم امنیتی این صرافی غیرممکن بود و همین مسئله موجب از کار افتادن سرورها گردید.

به طور خلاصه به هنگامی که از حمله دیداس صحبت به میان میآید، منظور ما نوعی حمله سایبری بوده که در طول آن از قدرت پردازش چندین سیستم رایانهای آلوده به بدافزار به منظور هدف قرار دادن یک سیستم واحد استفاده میکنند و هدف اصلی آنها مختل ساختن سرویس دهی و اتصال به شبکه مورد حمله، قطع کامل ارتباط کاربران با منابع وب و کاهش بیش از اندازه سرعت در پاسخدهی به درخواستها است.

مقایسه حمله دیداس (DDoS) با حملات داس (DoS)

گفته شد که حمله دیداس نوعی حمله داس به شمار رفته و نوع پیشرفته آن محسوب میشود؛ اما تفاوتهای اصلی موجود میان این دو نوع حمله سایبری که موجب شده تا حملات DDoS دست بالاتر را در مقایسه با حملات DoS داشته باشند، کدامند؟ مطمئنا تفاوت اصلی موجود در میان این دو نوع حمله سایبری همگن به تعداد سیستمهای دخیل در طول حمله بازمیگردد؛ به طوری که حمله در روش داس (DoS) به صورت حمله یک سیستم به یک سیستم است ولی این مسئله در حمله دیداس متفاوت بوده و در واقع آن حمله چند سیستم به یک سیستم است! به طور کلی تفاوتهای قابل توجهی میان این دو نوع از حملات سایبری وجود دارد که در ادامه به طور تفصیلی به مقایسه هر دوی آنها از جهات مختلف میپردازیم:

• تفاوت در ردیابی منابع و سهولت تشخیص: در حملات دیداس از بات نت (Botnet) استفاده میشود که از چندین مکان از راه دور کمک میگیرند و همین مسئله موجب دشوارتر شدن ردیابی منشا حمله خواهد شد و این درحالیست که ردیابی مبدا واقعی حمله در حملات داس بسیار راحتتر است و در واقع منشا حملات داس یک مکان واحد است.

• تفاوت در روش اجرا: در حمله دیداس، مهاجم چندین هاست را که با بدافزار آلوده شدهاند را با یکدیگر هماهنگ کرده و بدین شکل یک بات نت ایجاد میکند که بوسیله سرور فرمان و کنترل C&C مدیریت میشود؛ این درحالیست که در حمله DoS صرفا از اسکریپت برای انجام حمله استفاده میشود.

• تفاوت در حجم ترافیک و سرعت حمله: در حمله دیداس به دلیل استفاده از چندین ماشین از راه دور، حجم ترافیک بیشتری به طور همزمان به شبکه و سرویس مورد نظر ارسال شده و از سرعت بالاتری در مقایسه با حملات داس برخوردار است.

نحوه انجام حمله دیداس

مهاجمان برای اجرای حمله دیداس به سیستمهایی نظیر رایانهها و دستگاههای اینترنت اشیا (IOT) آلوده به بدافزارها نیاز دارند تا قادر باشند از راه دور آنها را کنترل نمایند. به هرکدام از این دستگاهها بات (Bot) یا زامبی (Zombie) گفته میشود و مجموعه این دستگاهها بات نت (Botnet) را شکل میدهند. در واقع مهاجم پس از ساخت این بات نت، با ارائه دستورالعملهایی به هرکدام از این باتها از راه دور حمله را هدایت مینماید. در طول حمله نیز باتها درخواستهای بسیار زیادی را به IP مورد هدف ارسال میکنند و به این صورت فشار غیرمعمولی را به سرورها تحمیل میکنند که در نتیجه آن، خدمترسانی به کاربران عادی کامل مختل میگردد.

در حملهای که در 14 سپتامبر به شبکه سولانا انجام شد، در قدم اول یک بات اقدام به ارسال یک هرزنامه و اسپم به این شبکه نمود که پس از آن، شبکه سولانا با افزایش ناگهانی تراکنشها مواجه گردید، به طوری که در طول هر ثانیه حدودا 400 هزار پیام دریافت میکرد. در طول این حمله که 17 ساعت به طول انجامید، اعتبارسنجهای مسئول بررسی تراکنشها به دلیل حجم زیاد کار و عقب ماندن از سرعت ترافیک، نتوانستند تراکنشها را تائید نمایند و همین مسئله نداشتن قدرت محاسباتی کافی از سوی اعتبارسنجها سبب شد تا شبکه از کار افتد.

به طور کلی افزایش بیدلیل درخواستها، ایجاد ترافیک فوری در حجم بسیار بالا، کند شدن شبکه و مواردی از این دست از نشانههای وقوع یک حمله دیداس (DDoS) به شمار میرود. عموما درجه حفاظت شبکه بلاک چینی در برابر حملات دیداس به تعداد گرهها و نرخ هش آنها مربوط میشود و از دو شبکه بیت کوین و اتریوم میتوان به عنوان شبکههای مستعد انجام حملات دیداس یاد کرد و به همین علت توصیه کارشناسان ما در مجموعه کریپتوباز به شما این است که سعی کنید رمزارزهای خویش را به جای نگهداری در حساب خود در صرافیهای رمزارزی به یک کیف پول ارز دیجیتال امن منتقل نمایید.

روشهای مقابله با حملات دیداس (DDoS)

این واقعیت بر هیچکس پوشیده نیست که مجرمان سایبری همواره درحال ارتقا سطح مهارتهای تهاجمی خویش هستند و تکنیکهای مورد استفاده خویش را توسعه میدهند و فرقی میان این که برنامههای شما در فضای ابری مستقر باشند یا مرکز داده وجود ندارد و این حملات دیداس در نهایت قادر خواهند بود تجارت آنلاین شما را مختل کرده و ضررهای قابل توجهی را به سرمایه شما وارد سازند؛ اما آیا روشهایی برای ارتقا سطح امنیت شبکه در برابر حملات دیداس وجود دارد؟ پاسخ به این سوال مثبت است و برای این کار در قدم اول باید میزان ترافیک خود را ارزیابی کنید و کاملا نسبت به آن واقف باشید با چنین اقدامی حملات دیداس با سرعت بیشتری شناسایی شده و میتوان در زمان معقولتری که آثار مخرب این حمله نمایان نشده است دست به اقدامات تامینی زد. مطمئنا زمان پاسخگویی به چنین حملاتی بسیار مهم بوده و یک شبکه ایمن باید تیم امنیتی خویش را به گونهای قادر سازد که به سرعت و بدون زنجیره تائید صحیح بتواند دفاعیات را اجرا نماید.

مطمئنا وقوع حمله دیداس میتواند اعتبار شما را در میان رقبا و همچنین کاربران لکه دار نماید و این جریان زمانی خطرناکتر میشود که بدانید غالب حملات دیداس به دلیل اختلافات تجاری و ایدئولوژیک صورت میگیرند؛ بنابراین همواره باید در برنامهریزیهای خود توجه ویژهای به امنیت سایبری داشته باشید. گفته شد که مهاجمان به صورت روزانه در حال بهبود مهارتهای خویش هستند و شما باید با ایجاد یک ترکیب مناسب از افراد، اتوماسیون و همچنین فرآیندها شبکه را قادر به دفاع در برابر پیچیدهترین حملات سایبری نمایید. احتمالا پیاده سازی مدل امنیتی Zero Trust را میتوان یک راهکار خوب در برابر حملات دیداس به شمار آورد که براساس آن، صرفا دسترسی به شبکه برای کاربران مجاز فراهم میشود. ارتقا ظرفیت وبسایت، در نظر گرفتن کپچا، چک باکسها و سایر روشهایی که به کمک آنها میتوان کاربران واقعی را از کاربران غیرواقعی و جعلی تشخیص داد میتواند راهحل خوبی برای تامین امنیت شبکه در برابر حملات دیداس باشد.

امکان انجام حملات دیداس بر روی شبکههای بلاک چینی

شبکههای بلاک چینی به دلیل برخورداری از الگوریتمهای اجماع معتبر نظیر اثبات کار و اثبات سهام از مقاومت خوبی در برابر حملات دیداس برخوردار هستند، البته لازم به ذکر است که سطح حفاظت هر یک از شبکههای بلاک چینی در برابر حملات دیداس به تعداد نودها و میزان هش شبکههای بلاک چینی بستگی خواهد داشت. در الگوریتم اجماع اثبات کار (PoW) امنیت کلیه دادهها به گونهای تضمین میشود که عملا امکان تغییر بلاکهای تائید شده قبلی در شبکه به امری محال تبدیل میشود.

به بیان دیگر، استفاده از فناوری بلاک چین را میتوان به عنوان یک نقطه پایانی بر حملات دیداس به شمار آورد؛ چراکه این شبکهها غیرمتمرکز بوده و در شبکههای غیرمتمرکز پهنای باند مورد نیاز از یک پهنای باند بسیار بزرگتر که توزیع شده است، اجاره میگردد و همین مسئله سبب میشود تا مهاجمان دیداس نتوانند کار خود را در شبکه بلاک چینی پیش ببرند و برای انجام چنین حملاتی در بلاک چین حتما باید به کلیه پهنای باند بزرگ دسترسی داشته باشند که چنین امری غیرممکن است.

حملات دیداس؛ روشی برای مختلسازی شبکهها

امروزه با گسترش کسبوکارها و تجارت اینترنتی شاهد این واقعیت هستیم که مهاجمان بنا به دلایل مختلفی همچون اختلافات تجاری، ایدئولوژی، اخاذی و غیره دست به حملات سایبری گستردهای میزنند. یکی از حملات سایبری رایج، حمله دیداس (DDoS) نام دارد که در واقع نوع پیشرفته حمله داس (DoS) محسوب میشود و با توجه به تاثیرات مهمی که بر روی شبکه تارگت و هدف میگذارد، ما این مقاله از بلاگ کریپتوباز را به بررسی دقیق ماهیت، آثار و روشهای مقابله با آن اختصاص دادیم و همان طور که در مطالب فوق مشاهده کردید در این نوع خاص از حملات سایبری فرد مهاجم با استفاده از تعداد بسیار زیادی کامپیوتر و IOT آلوده به بدافزارها موجب ایجاد یک ترافیک جعلی در شبکه هدف شده و این روند تا جایی ادامه پیدا میکند که سرورهای هدف از پاسخگویی به درخواست کاربران باز میمانند. از نمونههای مشهور حملات دیداس انجام یافته در دنیای کریپتوکارنسی میتوان به ماجرای شبکه سولانا، صرافی بیتمکس و اوکی اکسچنج اشاره کرد. ناگفته نماند که اگر در ارتباط با مفهوم و روشهای مقابله با حمله دیداس سوالی دارید که در این مقاله اشارهای به آن نشده است، میتوانید سوال خود را در بخش نظرات مطرح کنید تا کارشناسان ما در اسرع وقت به سوال شما پاسخ دهند.