به هنگامی که سیستم امنیتی یک رایانه تضعیف میشود، هکرها از این نقطه ضعف برای رخنه استفاده کرده و در نهایت اطلاعات و گاها داراییهای افراد را به یغما میبرند. امروزه با توسعه روابط مجازی و انجام تراکنشهای مالی در بستر اینترنت، هکرها و کلاهبرداران از راهکارها و حملات متنوعی از جمله حمله دیداس و غیره برای رسیدن به اهداف شوم خود بهره میبرند که داشتن اطلاعات کافی در ارتباط با آنها میتواند، مانع از به سرقت رفتن سرمایه و دارایی کاربران در بازارهای مالی بینالمللی نظیر مارکت ارز دیجیتال گردد. البته لازم به ذکر است که گاها تیمهای توسعهدهنده پروژههای رمزارزی، با انجام ابتکاراتی نظیر استفاده از هانی پات که به آن تله عسل نیز گفته میشود، قاعده بازی را برهم زده و خود هکرها و سواستفاده کنندگان از باگهای شبکه را در دام میاندازند.

در حقیقت، هدف اصلی هانی پات به دام انداختن مجرمان اینترنتی بوده که به دنبال نفوذ به شبکه و سرقت اطلاعات و دارایی کاربران هستند. البته متاسفانه گاها کلاهبرداران و مهاجمان اینترنتی با تسلط بر هانی پات، روند کار آن را معکوس نموده و با انجام کلاهبرداری هانی پات و ایجاد نقص ظاهری و عمدی در قراردادهای هوشمند، دارایی کاربران را از دست آنها خارج میکنند. با توجه به چنین مسئلهای سوالات زیادی در ارتباط با چیستی هانی پات، نحوه عملکرد آن و علائم هشدار دهندهای که نشانگر هانی پات بودن پروژه مورد نظر است، ذهن آنها را به خود مشغول ساخته است و به همین علت، ما این مقاله از کریپتوباز را به بررسی جامع ماهیت هانی پات اختصاص دادهایم و اگر شما هم در این زمینه کنجکاو هستید، تا انتهای این مطلب با ما همراه باشید.

آشنایی با چیستی هانی پات (Honeypot)

یک اصل انکار ناپذیر در دنیای تجارت این است که در هر جا پول وجود دارد، باید مراقب دزدان و کلاهبرداران بود؛ مارکت ارز دیجیتال با توجه به مزایای مختلفی که دارد امروزه به بستری محبوب برای نقل و انتقالات مالی اشخاص حقیقی و حقوقی تبدیل شده است. شاید بتوان به جرئت چنین ادعا کرد که یکی از مهمترین مزایای استفاده از خدمات دنیای کریپتوکارنسی در عدم تمرکز و ناشناس ماندن انتقال دهنده و انتقال گیرنده است، امری که هم برای کاربران و هم برای سارقان و هکرها از جذابیت بسیار بالایی برخوردار است. طبیعتا روزانه بر تنوع راههایی که هکرها برای سرقت ارز دیجیتال به کار میبرند، افزوده میشود؛ اما چیزی که نباید از نظر دور داشت این است که در چند سال گذشته حرکتهای انفعالی هکرها جای خود را به استراتژیهای فعالی داده که یکی از این استراتژیهای فعال، کلاهبرداری هانی پات است.

هانی پات در اصل، برای به دام انداختن هکرها و مهاجمانی در نظر گرفته شده بود که قصد سواستفاده از باگهای موجود در پروژه را داشتند؛ اما با گذشت زمان، کلاهبرداران کریپتویی از این بستر برای دستیابی به اهداف شوم خود بهره بردند و ظاهر پروژه و قرارداد هوشمند (Smart Contract) را به گونهای تنظیم کردند که دارای نقص ظاهری بوده و کاربر با هدف سواستفاده از این باگ برای کسب سود بیشتر، وارد دام شده و با اختیار خویش ارزهای دیجیتال خود را به هکرها تقدیم نماید! به بیان بهتر، ماهیت مکانیسم امنیتی هانی پات که قبل از ظهور فناوری بلاک چین از آن برای به دام انداختن هکرهای کلاهسیاه استفاده میشد، پس از توسعه استفاده از شبکههای بلاک چینی رنگ باخته و خود به ابزاری برای فریب کاربران و تصاحب داراییهای دیجیتالی آنها تبدیل شد.

برای تصویرسازی ذهنی بهتر از ماهیت هانی پات به این مثال توجه کنید: تصور کنید که با یک قرارداد هوشمندی مواجه هستید که دارای نقص قابل توجهی در طراحی اولیه بوده، به طوری که این امکان را برای کاربر فراهم میآورد تا پس از ارسال مقدار معینی از اتر به این قرارداد هوشمند، میتواند این مقدار اتر ارسالی را از قرارداد خارج نماید و شما با قصد انجام چنین کاری و سواستفاده از این نقص ظاهری، این مقدار مشخص اتر را به قرارداد ارسال میکنید؛ در این حین، دریچه دومی باز شده و به طور کاملا ناشناخته مانع از برداشت مجدد اترهای ارسالی به این قرارداد میشود و در همین هنگام است که شما در دام یک کلاهبرداری هانی پات گرفتار خواهید شد.

نحوه کار کلاهبرداری هانی پات در مارکت ارز دیجیتال

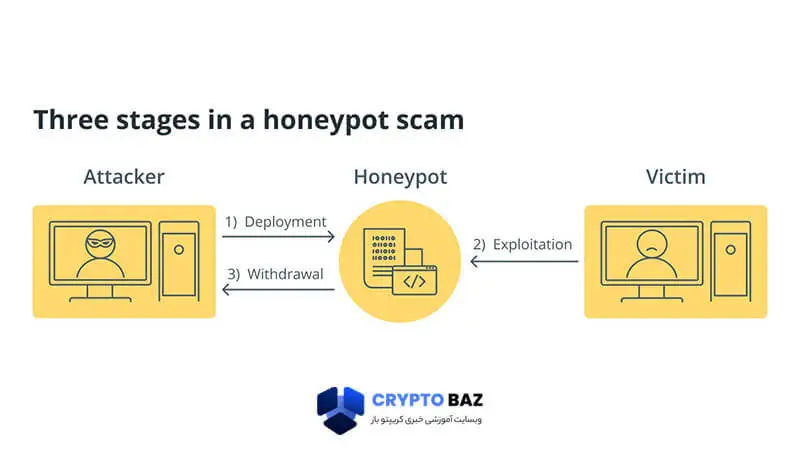

به طور کلی تفاوتی میان نحوه عملکرد هانی پات به عنوان یک روش کلاهبرداری رمزارزی یا استفاده از آن به عنوان مکانیزم امنیتی وجود ندارد. همان طور که در هک سیستمهای مالی، هکرها به دنبال یافتن نقاط آسیبپذیر شبکه برای رخنه هستند، در کلاهبرداری هانی پات نیز کاربران با مشاهده نقص ظاهری و با هدف سواستفاده از این باگ برای کسب سود در دام طمع خود گرفتار میشوند. به بیان بهتر، تیمهای هکری قراردادهای هوشمند را به گونهای طراحی میکنند که عمدا نقاط آسیبپذیر آن برای کاربران آشکار باشد یا حتی ممکن است خود را در شبکههای اجتماعی نظیر توئیتر، یک فرد مبتدی جا بزنند که رقم نسبتا بالایی از ارزهای دیجیتال را دریافت کردهاند؛ اما در تبدیل آن به ارز فیات یا حتی انتقال آن به یک کیف پول دیگر به کمک نیاز دارند! گاها روند کار را به گونهای هدایت میکنند که حتی کلید خصوصی کیف پول خود را نیز در اختیار قربانیان قرار میدهند.

متاسفانه غالب کاربران در مواجهه با چنین مسئلهای در دام طمع خود گرفتار شده و وارد کیف پول مورد نظر میشوند و به هنگام ورود با تعداد قابل توجهی از رمزارزها مواجه میشوند که ارزش نسبتا بالایی دارند. این افراد که طمع کردهاند برای انتقال این رمزارزها باید در قدم اول کارمزد تراکنش را بپردازند و به هنگام پرداخت چنین هزینهای متوجه میشوند که نمیتوانند از موجودی این کیف پول برای چنین منظوری کمک بگیرند؛ چراکه کیف پولها پرداخت کارمزد تراکنشها را صرفا با رمزارز بومی یا توکن حاکمیتی بلاک چینی که بر روی آن میزبانی میشوند را قبول میکنند. حال این فرد تصمیم میگیرد که هزینه تراکنش را از کیف پول خود به کیف پول این شخص واریز نماید تا بتواند پس از آن هزینه کارمزد تراکنش را پرداخت کرده و تراکنش را انجام دهد.

به هنگام ارسال این رمزارز به کیف پول هکر، ارز دیجیتال انتقال داده شده به صورت کاملا خودکار به کیف پول دیگری منتقل شده و عملا از دسترس شما خارج میگردند. در چنین حالتی هکر و فرد کلاهبردار از یک ربات Sweeper برای انتقال خودکار کلیه توکنهای دریافتی به کیف پول دیگری کمک گرفته است. به طور خلاصه هانی پات یک سیستم متصل به شبکه بوده که خود را به عنوان یک هدف بالقوه برای طمعکاران نشان میدهد و با پهن کردن یک تله مخفیانه، به سرقت داراییهای دیجیتالی قربانیان میپردازد.

انواع هانی پات

در سالهای گذشته سازمانهای مختلف و همچنین کلاهبرداران متناسب با اهداف خویش از هانی پاتهای مختلفی استفاده کردهاند و همین مسئله موجب پیدایش انواع هانی پات شده است که بررسی جامع آنها میتواند در تکمیل ذهنیت شما از این شیوه نوین کلاهبرداری در دنیای کریپتوکارنسی، مفید واقع شود. در حقیقت هانی پات را میتوان متناسب با هدف، سطح پیچیدگی و فناوری مورد استفاده به انواع مختلفی تقسیم نمود که در ادامه هر یک از آنها را به تفصیل، مورد بررسی قرار میدهیم:

انواع هانی پات متناسب با هدف آنها

هانی پات به عنوان یک مکانیزم امنیتی عموما اهداف مختلفی را دنبال میکند که چنین مسئلهای سبب شده تا هانی پاتها براساس هدفی که دارند در دو دسته هانی پات تولیدی و تحقیقاتی جای بگیرند:

هانی پات تولیدی (Production Honeypot)

این دسته خاص از هانی پاتها در مجاورت سرورهای شبکههای تولید مستقر میگردند و به عنوان بخشی از سیستم تشخیص نفوذ (IDS) خود را نشان میدهند؛ در حقیقت این دسته از هانی پاتها، حاوی اطلاعات جذابی برای هکرها هستند که توان مشغول کردن آنها برای یک مدت زمان قابل را دارند و از این طریق سبب تلف شدن زمان و منابع هکران و مهاجمان میگردند. هدف اصلی از ایجاد هانی پات تولیدی، اعطای فرصت کافی برای ارزیابی سطح تهدید و آسیبپذیریها بوده و از این طریق به تیم توسعه دهنده یک پروژه کمک میکنند تا این نقصها را در شبکه اصلی کاهش دهند.

هانی پات تحقیقاتی (Research Honeypot)

گاها تیمهای توسعه دهنده با هدف دستیابی به یک تجزیه و تحلیل دقیق از نحوه فعالیت هکرها و پیشرفتهایی که داشتهاند، یک هانی پات تحقیاتی ایجاد میکنند و از نتایج به دست آمده از این هانی پات تحقیقاتی به منظور محافظت از شبکه بهره میبرند و در حقیقت میتوان از چنین اطلاعاتی به منظور دفاعهای پیشگیرانه بهره جست. اگر به لحاظ پیچیدگی هانی پات تحقیقاتی را با هانی پات تولیدی، مورد مقایسه قرار دهیم، در این صورت به جرئت میتوان چنین ادعا کرد که هانی پاتهای تحقیقاتی همواره از پیچیدگی بالاتری برخوردار هستند و عملا دادههای متنوعتری را ذخیره میکنند.

انواع هانی پات متناسب با سطح پیچیدگی آنها

دستهبندی دیگری که در بررسی انواع هانی پات میتوان به آن توجه داشت، به مسئله تنوع هانی پاتها به لحاظ سطح پیچیدگی میباشد که از آن برخوردار هستند. به طور کلی هانی پاتها متناسب با سطح پیچیدگی خویش در 4 گروه تقسیم میشوند:

هانی پات خالص (Pure Honeypot)

این نوع خاص از هانی پات بر روی چند سرور اجرا شده و دارای سیستمی شبیه به محیط تولید در مقیاس بزرگ است. یکی از ویژگیهای جالب هانی پات خالص به وجود سنسورهای بسیار زیاد در آن مربوط میشود که شامل دادههای محرمانه و همچنین اطلاعات کاربران است. به نظر بسیاری از صاحب نظران در استفاده از هانی پات به عنوان یک مکانیزم امنیتی، این نوع خاص از هانی پات قادر است اطلاعات ارزندهای را در ارتباط با هکرها در اختیار تیم توسعهدهنده پروژه رمزارزی قرار دهد؛ اما نباید از نکته نیز غافل شد که مدیریت آنها به دلیل پیچیدگی خاص هانی پات خالص، کمی چالش برانگیز خواهد بود.

هانی پات با تعامل زیاد (High-interaction Honeypot)

گاها مدیران سازمان و تیم توسعهدهنده یک پروژه رمزارزی به زمان زیادی برای ارزیابی اطلاعات مهاجمان نیاز دارند و به همین علت به سراغ هانی پات با تعامل بالا میروند؛ چراکه این نوع خاص از هانی پات با هدف وادار نمودن مهاجمان به سپری کردن زمان قابل توجهی در شبکه طراحی شده است. هانی پات با تعامل زیاد به لحاظ پیچیدگی (در مقایسه با هانی پات خالص) در جایگاه بسیار پایینی قرار میگیرند و عملا سرویسهای زیادی را ارائه نموده و دارای سیستم عامل شبکه اصلی نیز هستند. این نوع خاص از هانی پات به منابع زیادی نیاز داشته و گاها ممکن است خطر آفرین باشد.

هانی پات با تعامل پایین (Low-interaction Honeypot)

این دسته خاص از انواع هانی پات برای جمعآوری اطلاعات اولیه چندان به منابع زیادی نیاز ندارند و راهاندازی آنها نیز راحت و سریع انجام میپذیرد. البته لازم به ذکر است که نقطه ضعف اصلی هانی پات با تعامل کم در مسئله عدم توانایی آنها در درگیر نمودن طولانی مدت مهاجمان خلاصه شده است و عملا غالب مهاجمان متوجه جعلی بودن آن خواهند شد و بهتر است از این نوع خاص از انواع هانی پات برای شناسایی حملات رباتها و بدافزارها استفاده کرد. عموما هانی پات با تعامل کم با برخی از پروتکلهای اولیه شبیهسازی شده IP و TCP کار میکند.

هانی پات با تعامل متوسط (Mid-interaction Honeypot)

هانی پات با تعامل متوسط ویژگیهای لایه اپلیکیشن را شبیهسازی میکند ولی برخلاف هانی پات با تعامل بالا، فاقد سیستم عامل است. عملکرد اصلی این نوع خاص از هانی پاتها در گیج کردن مهاجمان و وقت کشی برای پاسخ مناسب به چنین حملهای از سوی شبکه خلاصه شده و میتوان از آن به منظور جمعآوری دادههای حملات کور نظیر آنچه که در حملات بات نتها و بدافزارهای Worm اتفاق میافتد، استفاده کرد.

علائم هشدار دهنده کلاهبرداری هانی پات

با گذشت زمان و کسب مهارتهای غیرقابل انکار هکران و کلاهبرداران در ایجاد پروژههای کلاهبرداری هانی پات، مسئله شناسایی چنین پروژههایی به یکی از دغدغههای ذهنی کاربران دنیای کریپتوکارنسی تبدیل شده است و برای همین ابزارهای کاربردی مختلفی ایجاد شده که به کمک آنها میتوان از میزان امنیت پروژههای رمزارزی اطمینان حاصل کرد. از ابزارهای کاربردی برای بررسی این پروژهها میتوان به وبسایت Etherscan (برای پروژههای اتریومی) و وبسایت BscScan (برای پروژههای مبتنی بر بایننس اسمارت چین) استفاده نمود. برای این کار کافی است که شناسه (ID) توکن مورد نظر را پیدا کرده و متناسب با زنجیرهای که بر روی آن توسعه یافته است، در یکی از وبسایتهای نام برده شده، وارد نمائید.

اما به خاطر داشته باشید که در دنیای کریپتوکارنسی صرفا نمیتوان به یک وبسایت اطمینان نمود و بهتر است به سایر علائم و نشانههای هشدار دهنده نیز توجه کافی داشته باشید. از نشانههایی که میتواند احتمال وجود کلاهبرداری هانی پات را برای کاربران روشن سازد، میتوان به موارد زیر اشاره کرد:

• عدم توجه به شبکههای اجتماعی: یکی از ویژگیهای اصلی پروژههای معتبر، توجه تیم توسعهدهنده آن در حفظ ارتباط با اعضای جامعه پروژه است و عموما پروژههای نامعتبر که احتمال کلاهبرداری هانی پات در آنها بسیار بالاست، چندان توجهی به این مسئله ندارند و غالبا چندان سرمایهگذاری زیادی بر روی توسعه فعالیت خود در شبکههای اجتماعی انجام نمیدهند. به هنگام بررسی حساب کاربری چنین پروژههایی در توئیتر و سایر شبکههای اجتماعی عموما با مطالب و تصاویر بیکیفیت کپی شده مواجه خواهید شد.

• نبود کوین مرده: عمده کارایی توجه به چنین پارامتری در شناسایی میزان خطرناک بودن پروژه است؛ چراکه عملا اگر بیش از 50 درصد کوینها و ارزها در یک کیف پول غیرفعال قرار داشته باشند، احتمال ریسک انجام کلاهبرداریهای هانی پات و راگ پول کاهش مییابد.

• کم بودن تعداد دارندگان کیف پول: هرچه تعداد کیف پولهایی که دارای ارز دیجیتال مورد نظر هستند، کم باشند به همان میزان احتمال غیرمعتبر بودن پروژه مورد نظر افزایش مییابد و بهتر است از چنین پروژههایی دوری کنید.

• نبود حسابرسی معتبر: با توجه به ماهیت مالی پروژههای رمزارزی، مسئله حسابرسی یک امر غیرقابل اجتناب در آنها به شمار میآید و اگر پروژه مورد نظر از سوی یک شرکت معتبر حسابرسی شده باشد، احتمال هانی پات بودن آن، به صفر میرسد و اگر پروژهای حسابرسی نشده، بهتر است نسبت به انتخاب آن حساس باشید.

• ضعیف بودن وبسایت پروژه: اگر با یک طراحی ناشیانه و عجولانه وبسایت مواجه شدید بهتر است آن را به عنوان یک هشدار در نظر بگیرید! یکی از بهترین راههای برای بررسی وضعیت وبسایت این است که نام دامنه آن را در وبسایت «whois.domaintools.com» جستجو کنید و از زمان ثبت دامنه آن اطلاع حاصل کنید. طبیعتا اگر وبسایتی بعد از شروع به کار پروژه ثبت شده باشد، میتوان به جرئت چنین ادعا کرد که پروژه مورد نظر قطعا کلاهبرداری است!

کلاهبرداری هانی پات؛ دامی برای دارایی طمعکاران

دنیای کریپتکارنسی به دلیل دستیابی به محبوبیت جهانی، بسیار مورد توجه کلاهبرداران و هکران قرار گرفته است و اگر در چنین دنیایی چنین تصور میکنید که فردی به قدری ناشی است که کلید گنجینه خود را سهوا در اختیار شما قرار میدهد، باید بگوییم که سخت در اشتباه هستید! امروزه یکی از شیوههای رایج کلاهبرداری در دنیای کریپتو، هانی پات نام دارد که در اصل مکانیزم امنیتی برای به دام انداختن هکرها بوده ولی هکران این وضعیت را تغییر داده و از آن برای نیل به اهداف شوم خود بهره میبرند. با توجه به اهمیت آشنایی با کلاهبرداری هانی پات برای مصون نگه داشتن داراییهای دیجیتالی از چنین دامهایی، ما این مقاله از بلاگ کریپتوباز را به پاسخ جامع این سوال که «هانی پات چیست؟» اختصاص دادیم.

همان طور که در مطالب فوق مشاهده کردید، در کلاهبرداری هانی پات هکران و کلاهبرداران قرارداد هوشمند را به گونهای طراحی میکنند که دارای نقص ظاهری بوده یا خود را یک فرد مبتدی جا میزنند و با وسوسه کاربران داراییهای دیجیتالی آنها را با اراده خودشان از دسترس آنها خارج میکنند. ناگفته نماند که اگر در ارتباط با ماهیت و چیستی هانی پات (Honeypot) سوالی دارید که در این مقاله اشارهای به پاسخ آن نشده است، میتوانید سوال خود را در بخش نظرات مطرح کنید تا کارشناسان ما در اسرع وقت به سوال شما پاسخ دهند.